Bombas:

Se denomina así a los virus que ejecutan su acción dañina como si fuesen una verdadera bomba ya que se activan segundos después de verse el sistema infectado o después de un cierto tiempo como so fueran bombas de tiempo. Ejemplos de bombas de tiempo son los virus que se activan en una determinada fecha u hora.

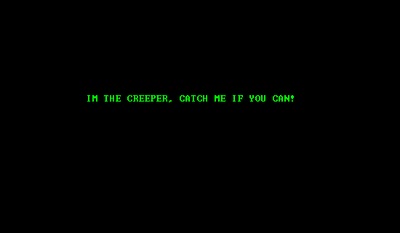

Gusanos (Worms):

Los gusanos son programas que constantemente viajan de computadora en computadora, sin dañar necesariamente el hardware o el software de los sistemas que visitan. La función principal es que viajan en secreto a través de equipos anfitriones recopilando cierto tipo de información programada para enviarla a un equipo determinado al cual el creador del virus tiene acceso. Más allá de los problemas de espacio o tiempo que puedan generar, los gusanos no están diseñados para perpetrar daños graves.

Backdoors:

Son también conocidos como herramientas de administración remotas ocultas. Son programas que permiten controlar la computadora infectada sin contacto alguno.

Cuando un virus de estos se ejecuta, se instala dentro del sistema operativo el cual monitorea sin ningún tipo de mensaje. Incluso no se lo ve en la lista de programas activos. Los Backdoors permiten al autor tomar total control de la computadora y de su sistema infectado y de esta forma enviar, recibir archivos, borrar o modificarlos, mostrarle mensajes al usuario, etc.

Retro Virus

Este tipo de virus son los que atacan directamente al antivirus que está instalado y protegiendo a la computadora. Generalmente busca las tablas de las definiciones de virus del antivirus y las modifica, incluso las destruye en diversas ocasiones.

Virus lentos:

Los virus determinados con ese respectivo nombre son los que infectan solamente los archivos que el usuario hace ejecutar por el sistema operativo, simplemente se aprovechan de cada una de las cosas que se ejecutan.

Eliminarlos resulta bastante complejo. Cuando el verificador de integridad encuentra nuevos archivos avisa al usuario, que por lo general no presta demasiada atención y decide agregarlo al registro del verificador. Así, esa técnica resultaría inútil.

La mayoría de las herramientas creadas para luchar contra este tipo de virus son antivirus los cuales trabajan en conjunto con programas residentes de la memoria que vigilan constantemente la creación de cualquier archivo y validan cada uno de los pasos que se dan en dicho proceso.

Sigilosos o Stealth

Este virus cuenta con un módulo de defensa muy sofisticado. Trabaja a la par con el sistema operativo de la computadora y se encarga de visualizar como este hace sus objetivos, tapando y ocultando todo lo que va editando a su paso. Trabaja en el sector de arranque de la computadora y engaña al sistema operativo y al antivirus, «confundiendo» al sistema haciéndole creer que los archivos infectados que se le verifica el tamaño de bytes no han sufrido ningún tipo de daño o aumento su tamaño.

Virus Falsos (Hoax):

No puede ser considerado virus. Se trata de las cadenas de e-mails que generalmente anuncian la amenaza de algún virus «muy peligroso » pero que nunca existe, obviamente y que por temor, o con la intención de prevenir a otros, se envían y re-envían constantemente. Esto produce un estado de pánico sin sentido alnusuario y genera un molesto tráfico de información innecesaria.

Polimorfos o Mutantes

Solamente deja sin encriptar aquellas instrucciones necesarias para ejecutar el virus. Este virus cada vez que contagia algo cambia de forma para hacer de las suyas libremente y se propaga con micha facilidad. Los antivirus generalmente no detectan este tipo de virus y hay que crear programas específicamente (como son las vacunas) para erradicar dichos virus.

«Virus» Bug-Ware:

Son programas que en realidad no fueron pensados para ser virus, sino para realizar funciones concretas dentro del sistema, pero debido a una deficiente comprobación de errores por parte del programador, o por una programación confusa que ha tornado desordenado al código final, provocan daños al hardware o al software del sistema. Los usuarios finales, tienden a creer que los daños producidos en sus sistemas son producto de la actividad de algún virus, cuando en realidad son producidos por estos programas defectuosos. Los programas bug-ware no son en absoluto virus informáticos, sino fragmentos de código mal implementado, que debido a fallos lógicos, dañan el hardware o inutilizan los datos del computador. En realidad son programas con errores, pero funcionalmente el resultado es semejante al de los virus.

Reproductores:

Los reproductores (también conocidos como conejos-rabbits) se reproducen en forma constante una vez que son ejecutados hasta agotarse totalmente en el espacio de disco o memoria del sistema.

La única función de este tipo de virus es crear clones y lanzarlos para la comoutadora. El propósito es agotar los recursos del sistema, hasta el punto que el sistema principal no puede continuar con el procesamiento normal.

Virus de MIRC:

No son considerados virus al igual que los bug-ware y los mail-bombers. Son una nueva generación de programas que infectan las computadoras, aprovechando las ventajas proporcionadas por el Internet y los usuarios conectados a través del programa Mirc y otros programas de chat. Consisten en un script para el cliente del programa de chateo. Cuando se accede a un canal de IRC, se recibe por DCC un archivo llamado «script.ini». Por defecto, el subdirectorio donde se descargan los archivos es el mismo donde esta instalado el programa, esto causa que el «script.ini» original se sobre escriba con el «script.ini» maligno. Los autores de ese script acceden de ese modo a información privada de la computadora, como el archivo de claves, y pueden remotamente desconectar al usuario del canal IRC.